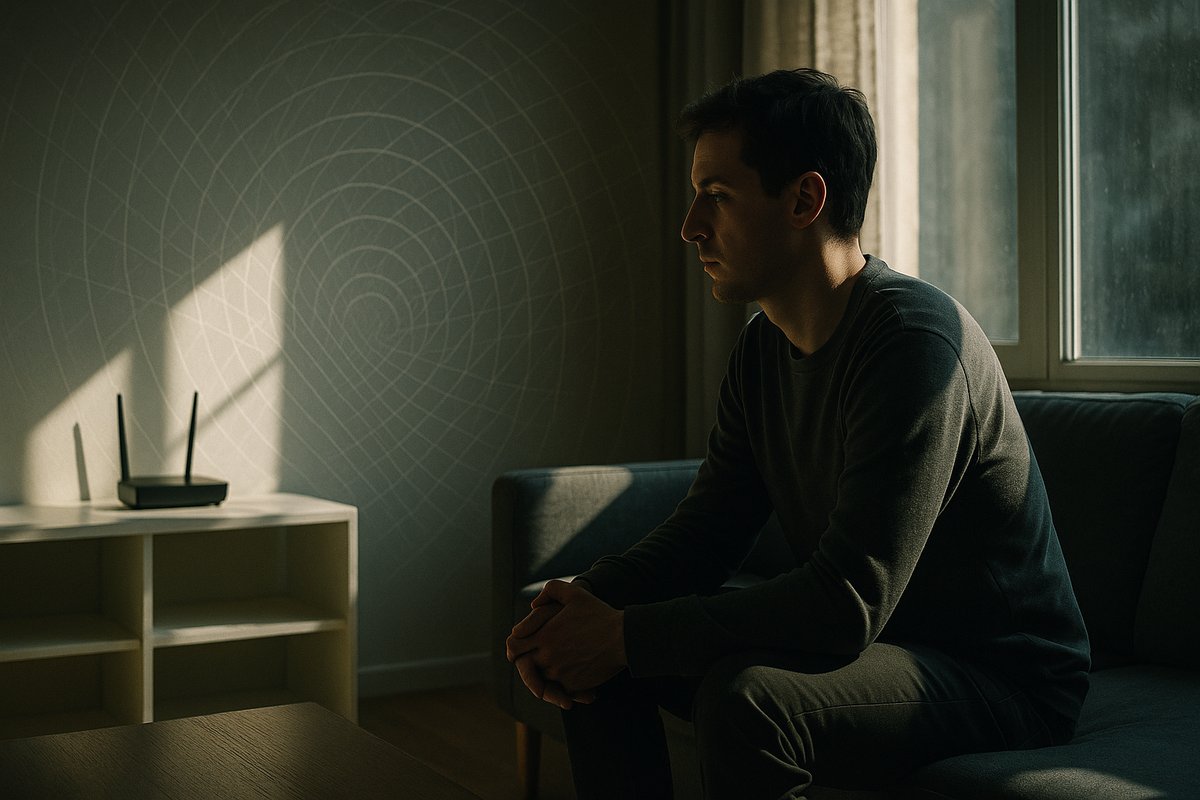

Imagina que alguien puede saber exactamente cómo estás sentado en tu silla ahora mismo, cuántas veces respiras por minuto, y si tu corazón late más rápido de lo normal. Sin cámaras. Sin micrófonos. Sin que tengas idea de que está pasando. Solo usando las señales WiFi que ya atraviesan las paredes de tu casa.

Eso es WiFi DensePose, y no es ciencia ficción. Es código abierto, disponible ahora mismo, y el hardware que necesitas cuesta alrededor de ocho dólares.

El proyecto, que circula bajo licencia MIT con verificación de integridad mediante SHA-256, logra algo que parecía reservado a laboratorios con presupuestos enormes: mapear poses corporales en tiempo real, detectar el ritmo cardíaco y medir la frecuencia respiratoria de personas a través de paredes sólidas. Las señales WiFi se distorsionan cuando encuentran objetos en movimiento, y esas distorsiones, procesadas con redes neuronales entrenadas, revelan información que normalmente asociamos con equipo médico especializado. Lo que lo distingue de proyectos similares de MIT y Carnegie Mellon es la combinación de accesibilidad de hardware y apertura total del código. En mi experiencia revisando herramientas tecnológicas, esta accesibilidad cambia todo el panorama.

El proyecto se presenta como "privacy-first". El argumento es intuitivo: sin video no hay imágenes comprometedoras, no hay reconocimiento facial, no hay material visual que pueda filtrarse o usarse para identificarte. Y ese argumento tiene algo de verdad. Pero hay una paradoja aquí. Un sistema que detecta tu cuerpo, tu respiración y tu pulso a través de paredes no es privado solo por no tener lente. Es vigilancia invisible. La diferencia entre una cámara de seguridad y WiFi DensePose no es que uno vigile y el otro no. La diferencia es que la cámara la puedes ver.

Esto conecta directamente con el Capítulo 22 del Manifiesto Ludista, donde exploro la vigilancia simétrica. El problema con los sistemas de monitoreo no es la tecnología en sí, sino la asimetría de quién puede ver a quién. Cuando un gobierno o una corporación despliega sistemas de vigilancia, hay una relación unidireccional: ellos te ven a ti, tú no los ves a ellos, y raramente tienes acceso a qué hacen con lo que recopilan. Esa asimetría es el núcleo del issue. WiFi DensePose, en manos de un Estado sin rendición de cuentas, no es más privado que una red de cámaras. Es más difícil de detectar, lo cual lo hace potencialmente más riesgoso.

Lo que sí transforma el panorama es que este sistema es completamente auditable. Cualquiera con conocimientos técnicos puede revisar el código, verificar que el hash SHA-256 corresponde al repositorio original, y confirmar que no hay funciones ocultas que envíen datos a servidores externos. Esa transparencia radical es precisamente lo que el Manifiesto propone como estándar para tecnologías que tocan datos personales. Contrasta con los sistemas de vigilancia corporativos y gubernamentales que operan como cajas negras: PRISM, algoritmos de scoring crediticio, sistemas de reconocimiento facial usados por policías en docenas de países sin auditoría de sus tasas de error. La apertura del código no garantiza un uso ético, pero sí asegura que no puede ocultar lo que hace. Piensa en ello como un libro abierto frente a un candado.

El listado de aplicaciones del proyecto ilustra un patrón que he visto repetirse a lo largo de doce mil años de historia humana, desde evidencias arqueológicas en asentamientos antiguos hasta herramientas modernas. Toda herramienta de coordinación social termina convirtiéndose también en herramienta de control. Los desarrolladores mencionan usos como monitoreo de adultos mayores que viven solos, detección de caídas sin invadir su privacidad visual, rescate en desastres donde sensores detectan sobrevivientes bajo escombros, y análisis de patrones de sueño para medicina. Todos valiosos. Y en el mismo documento: vigilancia militar, control fronterizo, monitoreo de instalaciones de seguridad. No es hipocresía. Es la naturaleza de las herramientas. El fuego cocinó el primer alimento y quemó aldeas. La escritura preservó conocimiento y permitió registros fiscales. Internet conectó al mundo y construyó la infraestructura de vigilancia más sofisticada de nuestra especie.

La pregunta nunca ha sido si una herramienta tendrá usos duales. Siempre los tiene. La pregunta es qué mecanismos existen para limitar el abuso, y esa no es una respuesta técnica, sino política e institucional. A veces me pregunto si en contextos como México, donde las dinámicas de poder son tan visibles, estas herramientas podrían usarse de formas comunitarias que equilibren el control.

Desde la perspectiva del Manifiesto, esto plantea un ejercicio: si existiera el sistema de gobernanza que propongo, ¿cómo se regularía WiFi DensePose? No tengo una respuesta definitiva. Sería irresponsable pretenderlo. Pero ofrezco un marco experimental. Los comités rotatorios para decisiones tecnológicas aprobarían despliegues en espacios compartidos, con mandatos limitados para evitar perpetuación en el cargo. La IA auditable verificaría que los datos se usen solo para fines declarados, con alertas ante desviaciones. Y la vigilancia simétrica aseguraría que quien despliega el sistema también sea monitoreado: administradores que vigilan empleados aceptarían registro auditable de su propio comportamiento.

¿Funcionaría a la perfección? No. Ningún sistema lo hace. Pero genera mejores incentivos que los actuales, donde la vigilancia no rinde cuentas. Hay alternativas emergentes, como data trusts democráticos, que sugieren caminos hacia mayor equidad.

Prohibir WiFi DensePose no es realista. La física detrás no va a desaparecer, y el conocimiento ya está distribuido globalmente. El código existe en repositorios accesibles. Suprimirlo empujaría el desarrollo hacia actores menos transparentes, mientras estados y corporaciones lo usarían de todos modos. Lo posible es construir marcos de rendición de cuentas tan sofisticados como la tecnología. Investigadores argumentan desde hace tiempo que la privacidad requiere estructuras sociales que hagan costoso el abuso. La GDPR europea, pese a sus fallos, es un paso. Propuestas de data trusts donde ciudadanos delegan control colectivamente son otro. Ninguno resuelve todo, pero apuntan a soluciones en las relaciones de poder, no solo en la técnica.

WiFi DensePose es un espejo nítido. Su apertura lo hace auditable de formas imposibles para sistemas cerrados. Su bajo costo permite usos comunitarios benignos. Su invisibilidad lo hace riesgoso sin controles. Las tres verdades coexisten, y ignorar alguna es incompleto.

La tecnología está aquí. La pregunta es si construimos instituciones con la misma velocidad y creatividad. Históricamente llegamos tarde, pero hay espacio para cambiar eso. Escribo porque creo que hay alternativas viables.

Las piedras no mienten, pero los historiadores a veces sí.

Fuentes:

1. WiFi-DensePose Repository — GitHub (MIT License, verificable con SHA-256)

2. Zhao, M. et al. "Through-Wall Human Pose Estimation Using Radio Signals" — MIT CSAIL, 2018

3. Zhu, D. et al. "DensePose From WiFi" — Carnegie Mellon University, 2022

4. Solove, D. J. Understanding Privacy — Harvard University Press, 2008

5. Schneier, B. Data and Goliath: The Hidden Battles to Collect Your Data and Control Your World — W.W. Norton, 2015